竖起安全之盾,国内外信息安全标准解读

- 2014-3-12 15:10:26

- 类型:原创

- 来源:电脑报

- 报纸编辑:黄旭

- 作者:

【电脑报在线】因统一度量衡成为标准化工作的鼻祖,秦统一中国后就有了“没有规矩则无以成方圆”的标准化思想。在信息化时代的今天,各种信息安全标准更成为企业进行信息安全建设时不可或缺的基石之一,并且这些标准已经深入到社会经济生活的各个环节,不仅是法律法规的技术支撑,也是市场准入、契约合同维护、贸易仲裁、合格评定和产品检验的基本依据,对提高企业产品竞争力有明显好处。关注与了解国内外信息安全标准的发展状况,对于企业信息安全建设大有裨益。

信息安全2013新版发布

关键词:与时俱进、不可否认性、可预警性、可检测性、可恢复性

据报道,信息安全管理体系国际标准新版——ISO/IEC 27001:2013版与ISO/IEC 27002:2013版前不久已正式发布。与上世纪90年代发布的信息安全管理体系标准BS7799标准相比,如今的业务开展方式已经迥然不同,科技的进步意味着信息安全需求也随之而变。2013新版标准将帮助企业进一步改变“信息安全仅限于IT”的固有思维,并纳入了更为广泛的元素,如人的因素。此外,新版标准还充分考虑了与其他管理体系标准之间的互动,以及风险管理与业务连续性管理等方面的问题。

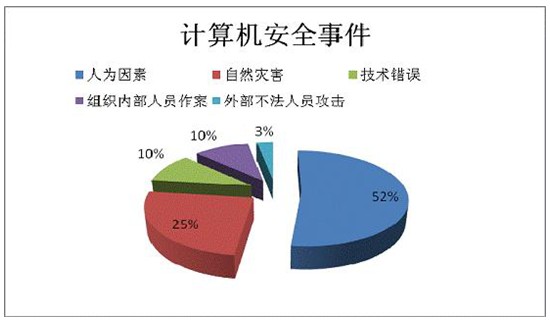

人为因素成信息安全的主要防范方向,是其真实性的具体体现

在新版本的信息安全标准中有一些重要变更,如修改了标准结构,以适应所有管理体系标准中使用的新的架构,简化与其他管理体系的整合;新增用户反馈意见,并充分考虑了最近8年的技术演变趋势,强调企业如何从ISO/IEC 27001中获益,如何更好识别风险,实施必要的控制措施,妥善管理或降低风险,为企业提供充分保护;如何更好地妥善保护数据,赢得利益相关方与客户的信任;如何让企业能更好地证明自身的合规性,获取首选供应商资质,从而增加赢得中标的机会;提供更灵活的控制措施,以企业期望的方式加以使用,为企业提供充分保护(单独使用、与ISO/IEC其他标准共同使用,或与其他方法一同使用);反映出企业面临的新威胁等。与时俱进,让企业用户在实际应用中能更真切地感受到该系列标准的适用性、实用性、不可否认性、可预警性、可检测性、可恢复性。

具体来看,ISO/IEC 27001做了很多更符合现实需求的调整,例如将旧版11个控制领域拓展到14个,结构更合理,表现更清晰——如将通信与操作管理领域拆分为通信安全与操作安全两个领域,比旧版标准更清晰地反应了企业的实际需求;将旧版业务连续性管理更新为信息安全方面的业务连续性管理,表述更准确;将原分布在各领域的加密及供应链管理控制项级别提升,组成新领域,形成新重点,以反映目前信息安全的发展趋势;新增了智能型装置管理的控制项。

ISO/IEC 27001对ISMS(Information Security Management System/信息安全管理体系,起源于BS7799,是系统化管理思想在信息安全领域的应用,用户可通过ISMS认证以获得信息安全认可。)建立的基础进行了调整和明确。ISO27001:2005以资产和技术为主体,ISO27001:2013以组织业务关系为主体,让企业在未来的ISMS建设中能更灵活和个性化。ISO/IEC 27001删除了旧版中大量重复的和操作级的控制项,新增了一些更具时代性的控制项,如安全开发策略(软件和信息系统开发规则)、系统开发程序(系统工程的原则)、安全的开发环境(建立和保护开发环境)、系统安全测试(安全功能的测试)、信息安全事件的评估和决策、信息处理设施的可用性(实现冗余)等等。并且,企业在新标准认证转换时,可采用基于PROC方法论的轻量级解决方案,使企业以最精简和最小化的运转及资源投入实现换代。

决胜新时代,国内强化信息安全标准建设

关键词:追踪前沿应用、注重实用、国家信息安全战略、研发创新

信息安全标准已成为我国信息安全保障体系的重要组成部分,在充分借鉴国际标准的前提下,制订和扩展我国对信息安全的管理领域,成为国内信息安全标准建设的必由之路。对此国内设立了国家标准化管理委员会、全国信息安全标准化技术委员会(TC260)等机构和组织,来管理、研发国内的信息安全标准。

他山之石可以攻玉,国内机构紧密追踪国际前沿标准,转化了一批国际信息安全基础技术标准,并依此制定了一批符合中国国情的信息安全标准,例如将ISO/IEC 27001:2005标准等同转化为中国国家标准GB/T 22080-2008,将ISO/IEC 27002:2005标准等同转化为中国国家标准GB/T 22081-2008标准,为国内企业在进行企业信息安全建设时提供了可执行的规范标准。

以入侵检测系统的选择、部署和操作为例,要想获得一套安全的此类架构,需要满足GB/T 22080-2008标准的下列要求:实施能提升检测和响应安全事件能力的程序和其他控制措施;执行监视、评审程序和其他控制措施,以识别潜在的或已经存在的安全漏洞和事件。而在实施控制措施方面,满足GB/T 22081-2008标准的下列安全目标:检测未授权的信息处理活动;能监视系统并记录信息安全事件;遵守所有用于监视和记录日志活动的相关法律要求;检查所采取控制措施的有效性,并验证访问控制模型的符合性。

面对日益严重的国际信息安全威胁,针对国内信息安全问题,2012年国务院发布了《国务院关于大力推进信息化发展和切实保障信息安全的若干意见》的文件,指出要重点研究制定国家信息安全战略和规划,强化顶层设计。需要“落实信息安全等级保护制度,开展相应等级的安全建设和管理,做好信息系统定级备案、整改和监督检查。强化网络与信息安全应急处置工作,完善应急预案,加强对网络与信息安全灾备设施建设的指导和协调。完善信息安全认证认可体系,加强信息安全产品认证工作。”

而为了贯彻落实《国务院关于大力推进信息化发展和切实保障信息安全的若干意见》的工作部署,针对金融、云计算与大数据、信息系统保密管理、工业控制等领域面临的信息安全实际需要,发改委在2013年发布了《关于组织实施2013年国家信息安全专项有关事项的通知》,进一步明确了未来企业或政府信息安全建设产品自身应具有较高的安全性,应不低于目前GB/T 20281、GB/T 20275、GB/T 18336等国家标准中3级的相关要求,并根据主流标准对重要领域的信息安全建设提出了具体要求。

一些新的信息安全国家标准也在不断推陈出新, 2013年我国发布了数十项信息安全国家标准,如网站数据恢复产品技术要求和测试评价方法、网络入侵检测系统测评方法、网络扫描技术要求、数据备份的标准。全国信息安全标准化技术委员会牵头研制的国家标准《信息安全技术政务计算机终端核心配置规范》(GB/T30278-2013)于前不久正式颁布实施,该标准将进一步有力地支撑政府、企业信息安全保障工作,并将在2014年应对微软公司停止WinXP系统漏洞补丁服务事件中发挥重要作用。

总之,信息安全标准建设已成为国内信息安全保障体系的重要组成部分,积极关注与推动信息安全标准化,牢牢掌握在信息时代全球化竞争中的主动权,无论对于企业还是政府都非常重要。

本文出自2014-03-10出版的《电脑报》2014年第09期 A.新闻周刊

(网站编辑:pcw2013)

读者活动

48小时点击排行

编辑推荐

论坛热帖

网站地图 | 版权声明 | 业务合作 | 友情链接 | 关于我们 | 招聘信息

报纸客服电话:4006677866 报纸客服信箱:pcw-advice@vip.sina.com 友情链接与合作:987349267(QQ) 广告与活动:675009(QQ) 网站联系信箱:cpcw@cpcw*.c*m

Copyright © 2006-2011 电脑报官方网站 版权所有 渝ICP备10009040号

报纸客服电话:4006677866 报纸客服信箱:pcw-advice@vip.sina.com 友情链接与合作:987349267(QQ) 广告与活动:675009(QQ) 网站联系信箱:cpcw@cpcw*.c*m

Copyright © 2006-2011 电脑报官方网站 版权所有 渝ICP备10009040号